איראן הקציבה כמיליארד דולר לפיתוח ורכש טכנולוגי ולגיוס והכשרת מומחים, בתחום לוחמת הסייבר. כך מגלים ד"ר גבי סיבוני, ראש תכנית הסייבר במכון למחקרי ביטחון לאומי וסמי קרוננפלד, מתמחה בתכנית זו – במאמר שעתיד להתפרסם בגיליון דצמבר של כתב העת "צבא ואסטרטגיה", של המכון למחקרי ביטחון לאומי.

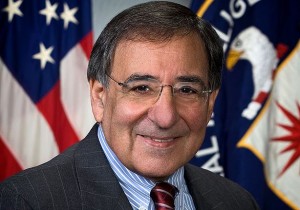

השניים אומרים כי הדברים שאמר שר ההגנה ליאון פאנטה בימים האחרונים על הצורך להתמודד עם מהלומת סייבר איראנית כנגד יעדים אמריקניים, העלו אל פני השטח את מה שמתרחש באיראן זה שנתיים. לדבריהם באיראן מתקיימת פעילות ענפה לבניית יכולת הגנתית והתקפית בתחום הסייבר.

"אנו נמצאים בעיצומה של מערכת סייבר רחבת היקף שבה איראן מנסה לפגוע ביעדים שונים כגמול על העיצומים המוטלים עליה ולמתקפות הסייבר שעמן היא נדרשת להתמודד", כותבים השניים. "איראן פועלת לפתח ולממש אסטרטגיה לפעולה במרחב הסייבר. התייחסותו של המנהיג העליון חמינאי להזדמנויות ולסכנות הטמונות במרחב הקיברנטי, בעת הכרזתו על הקמת 'מועצת סייבר עליונה' במרס 2012, מראה עד כמה הנושא מרכזי באיראן".

בהיבט ההגנתי, אומרים שני החוקרים, פועלת איראן כדי ליצור מעטפת טכנולוגית, שתגן על תשתיות חיוניות ומידע רגיש מפני מתקפות סייבר כדוגמת מתקפת "סטקסנט", שפגעה בתוכנית העשרת האורניום האיראנית. נוסף על כך איראן מנסה לבלום ולסכל פעילות סייבר של גורמי אופוזיציה ומתנגדי משטר, שעבורם מרחב הסייבר משמשת פלטפורמה מרכזית לתקשורת, הפצת מידע וארגון פעולות כנגד המשטר. בהקשר זה יש גם להתייחס לתכנית האיראנית לייצר רשת תקשורת עצמאית ומבודלת.

דוקטרינת הלחימה הא-סימטרית

בהקשר למרכיב ההתקפי, מסבירים שני החוקרים כי אסטרטגיית הסייבר האיראנית משתלבת עם דוקטרינת הלוחמה הא-סימטרית, שהיא עיקרון מרכזי בתפיסת הפעלת הכוח האיראנית. לוחמת סייבר – בדומה לטקטיקות א-סימטריות קלאסיות אחרות כגון טרור ולוחמת הגרילה – נתפסת בעיני איראן ככלי יעיל המאפשר לפגוע באופן משמעותי באויב בעל עליונות צבאית וטכנולוגית. "אפשר להעריך שבמקרה של הסלמה בין איראן לבין המערב, תחתור הראשונה להוציא לפועל מתקפת סייבר כנגד תשתיות חיוניות בארצות הברית ובעלות בריתה כגון: תשתיות אנרגיה, מוסדות כלכליים, מערכות תחבורה ועוד".

ד"ר גבי סיבוני וסמי קרוננפלד אומרים כי באיראן קיימת רשת ענפה של מוסדות חינוך ומחקר אקדמי, העוסקים בתחומי טכנולוגיות מידע, הנדסת מחשבים, הנדסת אלקטרוניקה ומתמטיקה. לצד אלה פועל המכון הממשלתי לטכנולוגיות מידע, שהוא הזרוע המחקרית והמקצועית של משרד המידע והתקשורת. המכון מפעיל ומכשיר צוותי מחקר מתקדמים בתחומים שונים ובכללם אבטחת מידע. גוף ממשלתי נוסף הוא המשרד לשיתוף פעולה טכנולוגי, המשתייך למשרד הנשיא, אשר מנחה ויוזם פרויקטים מחקריים בתחומי טכנולוגיות מידע. גוף זה סומן על ידי האיחוד האירופאי וגופים אחרים במערב כמעורב בתכנית הגרעין.

מערך הסייבר האיראני מורכב ממספר רב של ארגוני סייבר, המשתייכים באופן רשמי לגופי ממסד שונים, שפועלים בתחומי פעילות מגוונים. ארגון מרכזי אחד, בעל אוריינטציה הגנתית בעיקרה, הוא "מפקדת הגנת סייבר", הפועל תחת "ארגון ההגנה הפאסיבית של איראן", המשויך למטה הכללי של הכוחות המזוינים. לצד אנשי צבא, בארגון סייבר זה חברים גם נציגים ממשרדים ממשלתיים, כגון משרדי התקשורת, ההגנה, המודיעין והתעשייה. מטרתו המרכזית היא לפתח דוקטרינת הגנה כנגד איומי סייבר.

גוף סייבר נוסף בעל אופי הגנתי הוא מרכז אבטחת המידע "Maher", הפועל תחת המשרד לתקשורת וטכנולוגיות מידע. המרכז אחראי בראש ובראשונה על הפעלה של צוותי תגובה מהירה במקרה של אירועי חירום ומתקפות סייבר. לצד אלה פועלת באיראן ה"וועדה לזיהוי אתרים בלתי מאושרים" ויחידת סייבר משטרתית – "FETA", שבנוסף להתמודדות בפשיעת אינטרנט עוסקת גם בניטור, מעקב ושליטה במשתמשי האינטרנט באיראן, וזאת בדגש על משתמשי ה"אינטרנט קפה" הפרוסים ברחבי המדינה ומאפשרים גלישה אנונימית במידה מסוימת.

"מיקור חוץ" ללוחמת האינטרנט

שני החוקרים קובעים, כי "אפשר לקבוע כי יכולות הסייבר של משמרות המהפכה מציבות את איראן כמדינה מתקדמת בתחום ללוחמת הסייבר". עם היכולות האלה מונים סיבוני וקרוננפלד פיתוח תוכנות מחשב נגועות על ידי השתלה של קוד זדוני בתוכנות מחשב מזויפות, פיתוח יכולות חסימה לרשתות תקשורת מחשבים, פיתוח וירוסים, כלים לחדירה למחשבים, כדי לאסוף מודיעין, ולבסוף, פיתוח של כלים המוטמנים ומופעלים בצורה מושהית או לפי פקודה משרתי שליטה.

"ישנן עדויות גם לקשרים בין משמרות המהפכה לבין קבוצות האקרים באיראן ומחוצה לה, הפועלות כנגד אויבי המשטר בתוך איראן ובעולם", אומרים השניים. "השימוש ב'מיקור חוץ' מאפשר למשמרות המהפכה ולאיראן לשמור על ריחוק ולהתכחש להאשמות בדבר מעורבותה של איראן בלוחמת סייבר ופשיעת סייבר".

קבוצת האקרים בולטת, הקשורה למשמרות המהפכה, היא "Ashiyane Digital .Security Team". חברי קבוצה זו מונעים על ידי תפיסות אידיאולוגיות התומכות במשטר האיראני ובמהפכה, ומכוונים את התקפותיהם כנגד אויבי המשטר. גם ארגון הבאסיג', הכפוף למשרות המהפכה, הפך לפעיל בזירת הסייבר עם הקמתה ב-2010 של "מועצת הסייבר של הבאסיג'". פעילות הבאסיג' מתמקדת בראש ובראשונה ביצירת תעמולה פרו-איראנית במרחב הסייבר ובפיתוח יכולות סייבר מתקדמות יותר. הבאסיג' משתמש במדריכים מתוך יחידות הסייבר של משמרות המהפכה על מנת להכשיר האקרים בעלי יכולות תקיפה גבוהות.

"איראן כבר פועלת התקפית", אומרים סיבוני וקרוננפלד. "יעידו על כך כמה אירועים שנחשפו בשנים האחרונות. במהלך שנת 2011 בוצעו שתי מתקפות על חברות המספקות הרשאות אבטחה. הבולטת בהן היתה על חברת DigiNotar מהולנד. מאגרי החברה שהיתה הרשות המרכזית בהולנד להרשאות SSL, הותקפו במהלך החודשים יוני עד אוגוסט 2011. במהלך התקיפה, נגנבו תעודות המשמשות לאימות אתרים כולל תעודה המשמשת לאימות שם התחום google.com, המאפשרת לתוקף התחזות וניתוב מחדש של שרתי Gmail. התקיפה אפשרה חדירה ליותר מ-300 אלף מחשבים, רובם המכריע באיראן, והיא נועדה ככל הנראה לצורכי מעקב וביטחון פנים במדינה".

[related-posts title="עוד על לוחמת סייבר:"]

התקפות הסייבר האיראניות בעולם

בחודש שעבר, ספטמבר 2012, הותקפו כמה מוסדות פיננסיים בארצות הברית ובהם אתרים השייכים לבנק של אמריקה (Bank of America), לבנק מורגן צ'ייס ולבנק סיטיגרופ. להערכת גורמים בארצות הברית התקפות הסייבר האלה בוצעו ככל הנראה על ידי איראן והיו בתגובה לסנקציות שהוטלו על המדינה על ידי ארצות הברית.

המתקפה ההרסנית ביותר הונחתה בחודש אוגוסט 2012 על מחשבי חברת הנפט "Aramco" הסעודית ועל חברת הגז הקטארית "RasGas". ההתקפה בוצעה באמצעות וירוס מחשב הידוע בשם Shamoo. וירוס המחשב התפשט דרך שרתי מחשבי החברה ופגע במידע שנשמר בהם. קבוצה בשם "The Cutting Sword of Justice", קיבלה אחריות לתקיפה וטענה שהתקיפה באה כנגד מקור ההכנסה העיקרי של ערב הסעודית שהואשמה בביצוע פשעים במדינות כגון סוריה ובחריין.

"פיתוח יכולות הסייבר של איראן והמתקפות האחרונות צריכים להטריד את ארצות הברית וכמובן גם את ישראל", אומרים שני החוקרים. "ההצלחה של תקיפת מחשבי 'Aramco' צריכה להטריד מאחר שמערכות ההגנה הסטנדרטיות אינן מספקות הגנה מפני איומים ממוקדים ולא מוכרים. לכן יש לפתח כלים שיוכלו לספק הגנות בפני איומים שכאלה".

אחד הכיוונים המתפתח, על פי המאמר, הוא התבססות זיהוי, חסימה ונטרול של התנהגות לא שגרתית במחשבים מותקפים. כלים שכאלה יוכלו לנטרל איומים גם אחרי שהקוד הזדוני הצליח לחדור למחשב היעד. התקיפה נועדה בעיקר להשמיד מידע באופן גורף וללא אבחנה בעשרות אלפי המחשבים של חברת הנפט הסעודית ופחות (אם בכלל) כדי לאסוף מידע.

אם פעילות מודיעין במרחב הסייבר יכולה להיחשב, בחלק מהמקרים, כלגיטימית, הרי שתקיפה רחבת היקף שכזו על ידי איראן על מטרה אזרחית מסמנת מעבר של איראן לפעולות גמול. דבריו של שר ההגנה ליאון פאנטה לאחרונה על הצורך לבוא חשבון עם הגורמים העומדים מאחורי התקיפה הזאת ממחישים זאת, אולם, מה שיקבע יהיה מבחן המעשה ולא מבחן המילים.

"מיקוד פעילות הסייבר של איראן בישראל ובמדינות מערביות אחרות, מחייב התארגנות הגנתית מתאימה", אומרים החוקרים סיבוני וקרוננפלד. "נדרשת תפיסה עדכנית בכל הקשור להגנות במרחב הסייבר. התחכום של התוקפים מחייב לצד הגנות גנריות גם פעילות הגנה המבוססת מודיעין. כך גם – לאור תהליכי ההתפתחות של תחום הסייבר באיראן – חייבת מדינת ישראל להציב את תחום הסייבר האיראני במקום גבוה בצי"ח (ציון ידיעות חיוניות – צ.ז.) המודיעיני והפעילות המסכלת. זאת כדי לאתר מבעוד מועד התארגנויות לפעולות התקפיות ולסכלן טרם הוצאו לפועל. בדומה לתכנית הגרעין האיראנית, האתגר אינו רק של מדינת ישראל, אלא של מדינות רבות נוספות במערב כמו גם מדינות המפרץ. לכן יש ליזום שיתוף פעולה בין-מדינתי רחב ככל האפשר בתחום המודיעין והסיכול לפעולות סייבר איראניות".